本资源下载包含以下工具:载注明源藏宝湾cangbaowan.top)

脱壳 / Unshell

- FDex2

- 安卓xposed脱壳工具

- 通过Hook ClassLoader的loadClass方法,反射调用getDex方法取得Dex(com.android.dex.Dex类对象),再将里面的dex写出

- 安卓4.4以上的手机或模拟器

- 其它看软件提示

- FART

- ART环境下自动化脱壳方案

- 支持6.0到8.0,理论支持任意ART系统,需要刷机

- 更多的脱壳机镜像AndroidSecurityStudy

so库 / Native

- IDA Pro

- 目前最棒的反编译软件(商业软件,网上可以找到破解版,真有能力的建议支持下正版)

- 支持 java、native

- 支持动态调试

- Frida:

- 代码插桩工具

- 使用Python提供API,用JavaScript编写hook代码

- 支持hook java层

- 支持hook native 层

- Ghidra

- 由美国国家安全局(NSA)研究部门开发的软件逆向工程(SRE)套件

- 支持Windows、Mac OS和Linux

- 功能包括反汇编,汇编,反编译,绘图和脚本等

- [翻译]Ghidra简介

- SoFixer

- so 修复相关(支持内存 dump so 的 section 修复)

- 原理:[原创]简单粗暴的so加解密实现

- 编译好的工具:下载地址

- unicorn

- 一款非常优秀的跨平台模拟执行框架

- 该框架可以跨平台执行Arm, Arm64 (Armv8), M68K, Mips, Sparc, & X86 (include X86_64)等指令集的原生程序

- 参考:Unicorn 在 Android 的应用

- zhkl0228/unidbg

- 一个基于 unicorn 的逆向工具,可以黑盒调用安卓和 iOS 中的 so 文件

- Allows you to emulate an Android ARM32 and/or ARM64 native library, and an experimental iOS emulation

带界面的工具 / GUI Tools

- jeb

- 商业反编译软件(有demo版本免费)

- 强大的将bytecode转为java代码的能力,对于循环等处理的很好

- 支持动态编辑,重命名,添加新package等

- 支持python的api扩展

- jadx-gui:

- 方便的jadx工具,可以直接反编译apk

- 与jd-gui有类似的界面

- 支持全局搜索

- GDA

- 国人开发的字节码反编译工具

- 支持 APK、DEX、ODEX、oat

- ClassyShark

- Google的apk查看工具

- 可以分析出apk的结构以及依赖信息

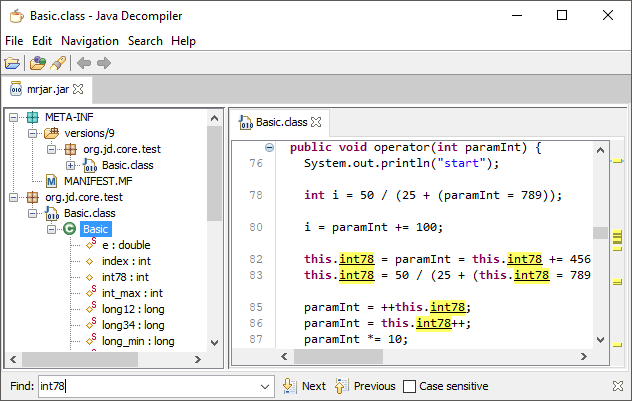

- jd-gui:

- 用来查看反编译.class文件

- 支持Eclipe和IntelliJ扩展

- 有漂亮的gui界面

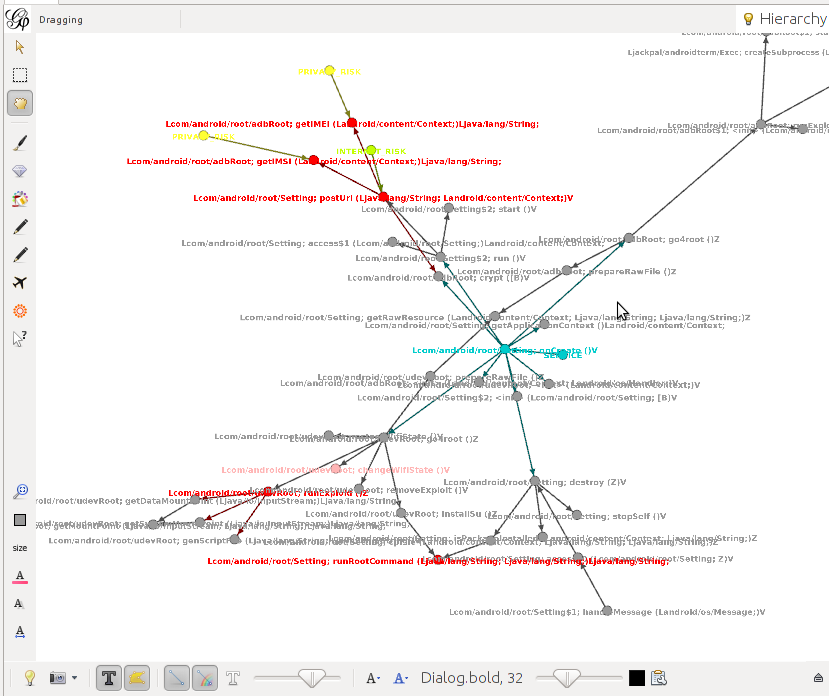

- androguard:

- 使用DAD作为反编译器

- 可以分析恶意软件

- 有python api,可以写扩展

- 支持可视化

- codeinspect

- 支持调试

- 可以IDE中编辑反编译后文件

- BytecodeViewer

- 集成了J-RET,JHexPane, Dex2Jar等多个反编译工具

- Apk Easy Tool

- 轻量级的GUI应用程序,能够管理、签名、编译和反编译APK、DEX以及Jar文件,支持文件拖拽,简单易用,功能强大,对待Android逆向新手十分友好

- 集成多个命令行工具,如apktool、dex2jar、baksmali等

命令行工具 / Command Line Tools

- apktool:

- 编译res资源

- 转成smali

- 将修改后的smali回编译为apk

- enjarfy:

- google的反编译工具

- 可以将dalvik bytecode转化为java bytecode

- 比dex2jar支持case更多

- dex2jar:

- dex转为jar工具

- 转成smali并且回编译

- smali/baksmali/smalidea

- 将dex反编译成smali

- 将smali回编译成dex

- AndroidStudio调试smali代码

- icodetools

- 动态插入log代码到apk中的每个方法中的工具

- 只支持JDK1.7以及以下版本编译器

- AXmlPrinter2

- 反编译Androidmanifest.xml的工具

- 反编译后的结果会输出到控制台

- 当前已经很少使用了

- uber-apk-signer

- 签名辅助工具,集成了签名相关的常用操作 / A tool that helps signing, zip aligning and verifying multiple Android application packages (APKs) with either debug or provided release certificates (or multiple)

- 支持安卓v1、v2和v3签名 / supports v1, v2 and v3 android apk singing scheme

抓包 / Web Debugging Proxy

- Charles

- 网络抓包工具

插件 / Plugin

- java2smali

- Android Studio插件

- 支持将java和Kotlin文件编译成smali文件

游戏 / Games

- ILSpy

- 开源的 .NET 反编译工具

- dnSpy

- 开源的 .NET 调试和反编译工具

- .NET Reflector

- dll反编译工具

- UnityStudio

- Unity游戏资源提取工具

- 支持资源预览

- Il2CppDumper

- Windows 平台下的 Unity il2cpp 逆向工具

- 还原DLL文件(不包含代码),可用于提取

MonoBehaviour和MonoScript - 生成IDA和Ghidra的脚本,帮助IDA和Ghidra更好的分析il2cpp文件

- GameGuardian

- a game cheat / hack / alteration tool

- modify money, HP, SP, and much more

- ROOT or VIRTUAL ENVIRONMENT ONLY

- get_dll_from_bin.exe

- extracts PE-files (.exe, .dll, etc.) from .bin files.

- How to dump DLL and other files using GameGuardian (root only) (Android 2.3.3-8.0) – iAndroHacker.net

资源文件详情

├── FDex2

│ ├── FDex2_1.1.apk

├── IDA 7.0

│ ├── ida_plugin.zip

│ ├── IDA_Pro_v7.0_Portable.zip

│ ├── IDA_Pro_v7.0_and_Hex-Rays_Decompiler_(ARMx64,ARM,x64,x86).zip

│ ├── IDA_Pro_7.0去局域网检测和兼容老版本idb补丁.7z

│ ├── IDA_Pro_v7.0(MacOS)_and_Hex-Rays_Decompiler_(ARMx64,ARM,x64,x86).zip

├── Winhex.zip

├── smali

├── apktool.bat

├── jd-gui-windows-1.4.0.zip

├── ghidra_9.1.2_PUBLIC_20200212.zip

├── dex2jar-2.0.zip

├── Unity.Studio.v0.7.0.zip

├── baksmali

├── jeb_3_1_9_patch.zip

├── BytecodeViewer.2.9.8.zip

├── JEB_Decompiler_3.19.1_Professional.rar

├── AXMLPrinter2.jar

├── ClassyShark-8.0.jar

├── charles-proxy-4.1.2.dmg

├── icodetools-master.zip

├── ClassyShark-8.0(1).jar

├── jeb-2.2.7.201608151620_crack_qtfreet00.7z

├── get_dll_from_bin.exe

├── smalidea-0.05.zip

├── smali-2.2.7.jar

├── smalidea-0.06.zip

├── ILSpy_binaries_5.0.2.5153.zip

├── apktool_2.4.0.jar

├── jeb_3_1_9_patch_zip_usage.txt

├── jadx-gui-0.9.0-with-jre-win.zip

├── jadx-gui-0.8.0.exe

├── jadx-0.8.0.zip

├── enjarify-1.0.3.zip

├── Red.Gate.NET.Reflector.v9.0.1.374.7z

├── baksmali-2.2.7.jar

├── jadx-0.9.0.zip

├── androguard-2.0.zip

├── jadx-gui-0.9.0.exe

├── charles-proxy-4.1.2-win64.msi

├── jd-gui-osx-1.4.0.tar

感谢阅读(转载注明来源 藏宝湾 cangbaowan.top)

感谢您的阅读!如果脚本王——网游单机网的教程对您有帮助欢迎分享!如果有疑问请在本贴后面评论留言或者加入网游单机交流群讨论QQ群:371342465。对于架设的一些基本知识,脚本王——网游单机网有专题介绍,请先掌握基本功,游戏架设实际是很简单的,小白也能学会!实在不会架设的,只要是我们的永久会员,免费提供远程教学一次!

本站网游单机网-藏宝湾(www.jiaobenwang.com/www.cangbaowan.top)所有源码都来源于网络收集修改或者交换!本站所有程序、源码只供大家学习和研究软件内含的设计思想和原理之用,请下载后24小时内删除!。请大家不要用于商用及违法使用,否者如引起一切纠纷与本网站无关,后果自负!!

如果侵犯了您的权益,请及时告知我们(QQ: 18001103 email:[email protected]),我们即刻删除!

如遇到资源失效,请在此贴下方评论区留言,我们将尽快补充资源!

如遇资源实在不会架设,可以换其他游戏或者版本试试,不要纠结一个版本。

网游单机网-脚本王 » 安卓游戏资源逆向工具汇总 / Awsome Android Reverse Tools

常见问题FAQ

- 什么叫一键端?什么是手工端?

- 一键端:一般是虚拟机VM一键端或者windows一键启动服务端,适合新手!对于一键端来说,如果这个端是linux系统的,因为linux系统大家不熟悉,架设有点麻烦,所以很多人分享了自己架设服务端的linux系统镜像,这种叫VM一键端(虚拟机一键端)。 还有一种一键端是win系统的,大部分都是做好了启动服务端的快捷方式之类的,这种端实际和手工端相差不大了。win系统的一键端实际就是手工端!我个人认为如果端本身就是win系统的服务端,那就没必要去弄vm一键端了!

手工端:游戏服务端需手工安装配置,可以开服,适合老手,推荐方式!架设更有乐趣!

- 网单游戏有哪些架设方式?

- 1、单机玩耍,那么你只需要在你的电脑上 安装虚拟机软件+安卓模拟器即可。把服务端 运行在虚拟机的系统里面(如果是win服务端,也可以直接在电脑上运行服务端),客户端在安卓模拟器运行即可。各种VM一键端 基本就是用这种方式进行玩耍的!

2、局域网手机玩耍,局域网内,手机通过wifi连接你电脑上安装的服务端,离开这个wifi你就玩不了,这种方式虽然是局域网内可玩,但和外网架设实际上是一回事,都需要按照教程修改服务端、客户端。

3、外网玩耍,俗称开服,服务端架设在外网云服务器上,云服务器具有固定IP地址,在其他电脑上、手机上安装客户端即可玩耍。

- 最佳实现外网(互联网)开服玩耍的方式?

- 对于一般玩家来讲,如果是想实现和朋友一起玩耍网单游戏,那么就需要外网架设。最佳方式就是用内网映射的方式,仅需要一台百元级云服务器即可实现内网\局域网游戏穿透到互联网开服使用!本站提供了原创软件免费给大家使用!一般只要能局域网玩耍的网单游戏,均可实现外网玩耍!